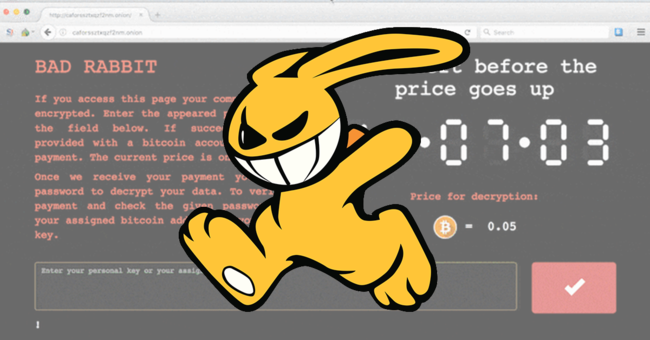

BadRabbit được phát hiện đang nhắm tấn công các hệ thống mạng và máy tính của nhiều doanh nghiệp như Kiev Metro, sân bay quốc tế Odessa ở Ukraina, nhiều hãng thông tấn và các công ty khác thuộc nước Nga. Mã độc này sẽ mã hóa các hệ thống mục tiêu và hiển thị thông điệp trên máy tính, buộc các doanh nghiệp phải trả tiền chuộc để lấy lại dữ liệu của họ.

Theo Cty bảo mật Kaspersky, đơn vị đang theo dõi sát sao tình hình. Đồng thời thông tin, có sự liên quan giữa mã độc BadRabbit với mã độc Petya – một ransomware từng lây lan khắp thế giới hồi đầu mùa hè năm nay.

Petya và BadRabbit cùng tập kích hàng chục trang web y hệt nhau. Cả hai mã độc này đều lan truyền thông qua khai thác công cụ Windows Management Instrumentation Command-line (WMIC), một giao diện chuyên dành để quản lý các thiết bị và ứng dụng trong một hệ thống.

Mã độc BadRabbit tấn công các máy tính tại Châu Âu. Ảnh: BKAV

Mã độc BadRabbit tấn công các máy tính tại Châu Âu. Ảnh: BKAV Ông Ngô Tuấn Anh, Phó Chủ tịch phụ trách an ninh mạng Bkav nhận định: Bad Rabbit không nguy hiểm bằng WannaCry và Petya. Theo ông Tuấn Anh, do Bad Rabbit không khai thác lỗ hổng như hai loại mã độc mã hóa dữ liệu WannaCry và Petya nên phạm vi ảnh hưởng sẽ hẹp hơn, tốc độ lây lan chậm hơn. Bên cạnh đó, loại mã độc này nhắm vào đối tượng cụ thể nên mức độ ảnh hưởng cũng không lớn bằng WannaCry và Petya.

Thay vào đó, Bad Rabbit sử dụng các thông tin đăng nhập bị đánh cắp được mã hóa cứng thông qua SMB, trước tiên là từ xa ăn cắp mật khẩu từ máy tính bị nhiễm thông qua công cụ khai thác mật khẩu Mimikatz và sử dụng một danh sách tên người dùng/mật khẩu được mã hóa cứng trong mã nhị phân.

Đại diện CMC Infosec cho biết thêm, chưa phát hiện mã độc tống tiền BadRabbit tại Việt Nam, đồng thời khẳng định: Cty đang theo dõi sát sao mã độc này, sẽ có cảnh báo sớm nhất cho người dùng Việt Nam.

Để phòng ngừa nguy cơ mã độc tấn công, chuyên gia Bkav khuyến cáo người dùng nên sao lưu dữ liệu thường xuyên, cập nhật bản vá cho hệ điều hành, đồng thời chỉ mở các file văn bản nhận từ Internet trong môi trường cách ly Safe Run. Người dùng cũng cần cài phần mềm diệt virus thường trực trên máy tính để được bảo vệ tự động.